Android sigue siendo el principal blanco de los desarrolladores de malware. La gran cantidad de usuarios de este sistema operativo hace que, sin una protección adecuada de los terminales en los que está instalado, cualquier troyano o elemento perjudicial sea capaz de infectar a millones de dispositivos causando estragos entre los usuarios. La necesidad de garantizar no solo la seguridad de los consumidores, sino también, el correcto funcionamiento de los soportes que utilizan a diario, ha llevado a los creadores del software más utilizado del mundo, a incorporar medidas adicionales en las versiones más actuales del mismo, con el fin de satisfacer las demandas en esta materia que muchos llevaban pidiendo desde hace tiempo.

Sin embargo, las mejoras en las funciones del sistema operativo también se han reflejado en un perfeccionamiento del malware que, aunque en la mayoría de los casos no tienen más repercusiones y son interceptados a tiempo, en algunas ocasiones pueden llegar a lo más profundo del software y provocar daños graves que se traducen en fallos de funcionamiento que acaban inutilizando los dispositivos. Durante este mes de marzo, que ya está terminando, hemos hablado de varios troyanos que han irrumpido en las últimas semanas. A continuación os contamos más sobre tres de ellos: Triada, Ztorg y Gorpo y os mostramos algunas de sus características, sus métodos de propagación, sus riesgos reales y cómo prevenirlos.

Triada

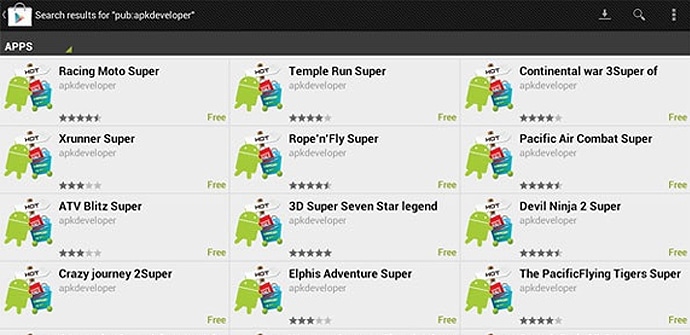

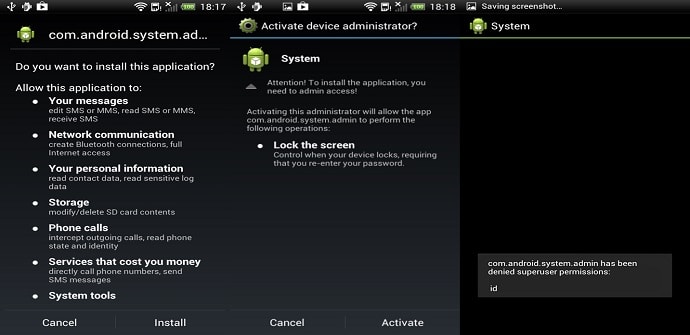

Este malware, que ya comenzó a dar muestras de su virulencia a mediados de este mes y que se compone de 3 elementos, es uno de los pocos troyanos que consigue acceder directamente a los permisos de administrador y rootear el sistema operativo. Su principal vía de propagación viene por parte de aplicaciones no oficiales que no proceden de desarrolladores destacados y que están presentes en Google Play. La actualización de otras herramientas que ya tengamos instaladas también es un canal de transmisión de Triada. Su mecánica es muy sencilla: Cuando infecta a un terminal, accede directamente a las funciones de superusuario y reescribe los códigos. A continuación, los hackers pueden acceder a las tablets y smartphones infectados desde servidores remotos a través de los cuales instalan otra serie de apps paralelas que, en algunos casos, pueden llegar a inutilizar completamente los dispositivos. Evidentemente, el usuario desconoce que está siendo atacado, lo que hace que uno de los mayores peligros de este troyano sea su capacidad de pasar desapercibido.

Ztorg

Se trata de uno de los miembros que compone Triada. La particularidad de este troyano es que coopera junto a otros dos conocidos como Leech y Gorpo, creando una red de terminales infectados. En primer lugar, una vez el dispositivo ha sido atacado e infectado, Ztorg entra en acción instalando aplicaciones con adware y otro tipo de plataformas con presencia masiva de publicidad que por un lado, dificultan en gran medida el uso normal de los dispositivos y, de forma paralela, también añade apps de manera descontrolada.

Gorpo y Leech

Por otro lado, destacamos estos dos otros elementos del troyano cuya función principal es la creación de backdoors o puertas traseras a través de las cuales pueden entrar más contenidos perjudiciales mientras se siguen instalando aplicaciones publicitarias. El mayor riesgo de ambos es que mediante la aparición de estos callejones de los que el usuario desconoce su existencia, se permite la entrada de otro malware más peligroso.

Un malware racional y calculado

Como hemos visto, Triada se trata de un troyano muy complejo en el que cada una de sus partes, tiene una función definida con el fin de causar los mayores daños. Por un lado, existe un malware dirigido a reescribir los códigos fuente de Android y que es el verdaderamente perjudicial, ya que es el responsable de la inhabilitación de los terminales. Mientras tanto, en los casos de Gorpo y Leech, nos encontramos con elementos que son poco más que canales de transmisión de otros elementos más dañinos aún y que en ocasiones, no solo pueden contener a Ztorg, sino también otros elementos como troyanos bancarios, de los que ya hemos hablado anteriormente.

¿Cómo se transmite y quiénes son los más expuestos?

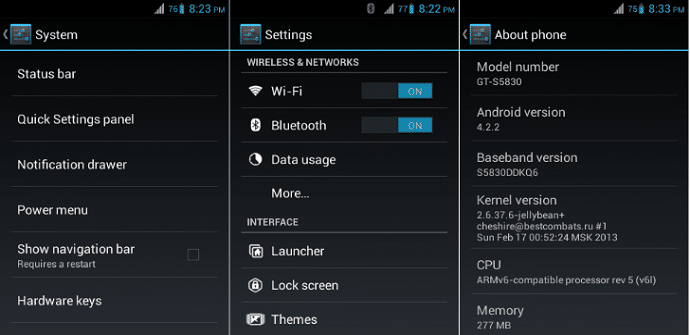

La vía de propagación de Triada viene en su mayor parte, por conexiones WiFi públicas y redes Bluetooth, ya que, a través de ellas, la tasa de infección es mayor y, por otro lado, es posible acceder a la información más confidencial de los dispositivos. Los terminales más propensos a ser atacados por este troyano son aquellos que poseen Android 4.4 o anteriores, por lo que su tasa de incidencia, pese a ser alta, se encuentra en descenso debido a la incorporación progresiva de las versiones 5 y posteriores del software del robot verde.

¿Cómo prevenirlo?

La estrategia a seguir con este troyano es similar a la de otros: Un buen antivirus y la descarga solo de herramientas procedentes de desarrolladores destacados, son las mejores bazas para prevenirse contra él. Por otro lado, en el caso de Triada también es aconsejable deshabilitar las conexiones inalámbricas cuando dejemos de utilizarlas. Sin embargo, no es aconsejable realizar una restauración de los ajustes de fábrica en el caso de ser atacados, ya que con esto, se elimina toda la protección con la que contaba el terminal anteriormente y se expone más aún a los riesgos.

Tras conocer más sobre un malware que ha aparecido con fuerza pero que, con unas medidas adecuadas, no puede suponer un peligro mayor, ¿Creéis que Triada ha marcado el inicio de una nueva generación de troyanos mas elaborados y peligrosos, o sin embargo, pensáis que con unas buenas medidas de seguridad y el trabajo de los desarrolladores del software, su impacto será más limitado? Tenéis disponible más información relacionada sobre otros elementos perjudiciales que han aparecido durante las últimas semanas para que podáis conocer más sobre ellos y también, cómo hacerles frente.