La sécurité Android est un sujet de conversation fréquent. Soit en raison des avancées en la matière incorporées par les développeurs dans les dernières versions du logiciel, soit en raison du nombre de virus et d'attaques de toutes sortes qu'elle reçoit avec une certaine fréquence, la plate-forme de robot vert est également un leader dans tout ce qui concerne à la protection des utilisateurs lors de l'utilisation de leurs tablettes ou smartphones. Des facteurs tels que les portes dérobées ou l'open source, qui permettent, à première vue, l'entrée de n'importe qui dans le même cerveau de l'interface, sont, pour beaucoup, des vulnérabilités importantes qui peuvent compromettre les informations et les terminaux de millions d'utilisateurs.

Dans le débat sur la liberté et sécurité, également étendu au secteur de l'électronique grand public, le rôle Google L'adoption est complexe, puisque d'une part, certains constructeurs choisissent de développer leur propre logiciel et d'autre part, ceux de Mountain View envisagent de rendre difficile la saisie des codes sources afin de compliquer la tâche des hackers. Au centre de tout ce contexte, des attaques telles que Impie, qui est réapparu il y a tout juste deux jours dans l'environnement du robot vert. Ensuite, nous vous en disons plus à ce sujet malware, quelles sont ses caractéristiques les plus dangereuses et aussi, comment empêcher son entrée.

Un vieil ennemi

La menace qui a débarqué il y a quelques jours devant des millions de tablettes et smartphones Android est connue des créateurs de logiciels et des utilisateurs depuis longtemps. Impie appartient à une famille de virus est apparu il y a quelques années, qui utilise les packages d'applications Google Play pour entrer dans les appareils à l'insu de l'utilisateur et ainsi les infecter. Ses premières modalités installaient automatiquement une application avec laquelle les pirates accédaient aux données personnelles des victimes et téléchargeaient toutes sortes de produits sous leur nom.

Comment attaque-t-il ?

La différence de la nouvelle variante de Godless par rapport à ses prédécesseurs vient dans la manière d'attaquer. A travers quelques éléments appelés «Outils d'enracinement Android«, Le malware accède directement aux autorisations d'administrateur et rooter l'appareil, avec laquelle il acquiert un contrôle absolu sur celui-ci. Avec cela, non seulement des informations personnelles sur l'utilisateur et d'autres données pertinentes du terminal sont obtenues, mais cela donne également au pirate la possibilité de télécharger, une fois de plus, des applications de toute nature à distance. Un autre des points les plus dangereux de ce virus est le espionnage des supports et des contenus que nous hébergeons dans les galeries. Si nous avons été attaqués, au début nous ne le saurons pas car le virus attend que notre tablette ou smartphone soit éteint pour le rooter. Une fois cette tâche terminée, un fichier nommé "_image" difficile à éliminer.

Qui affecte-t-il et quel est son impact?

Selon les données de TrendMicro, ce malware est dangereux pour tous les terminaux disposant de versions de Android avant 5.1, ce dernier inclus. Cela donne un taux d'incidence de plus de 90 % de tous les terminaux existants dans le monde aujourd'hui qui fonctionnent avec le logiciel du robot vert. Selon cette entreprise, les pays les plus infectés sont Inde et Indonésie, qui représentent plus de la moitié des quelque 850.000 XNUMX appareils qui ont été attaqués par Godless. Cependant, il a également atteint d'autres pays tels que les États-Unis et la Russie.

Quelles applications le contiennent ?

Comme pour de nombreux autres virus, le canal de transmission de ce virus est Applications réseaux Wi-Fi, copies des jeux le plus populaire existant aujourd'hui dans Google Play et aussi, des outils tels que linternas et dont Summer Flashlight est l'exemple le plus clair montré par Google. Il est à noter que, malgré le fait que le nombre de produits frauduleux avec ce virus soit élevé, ceux de Mountain View les éliminent tous en utilisant comme référence l'historique des produits lancés par leurs développeurs et le nombre de vulnérabilités auxquelles ils sont déjà exposés.

Comment l'éviter?

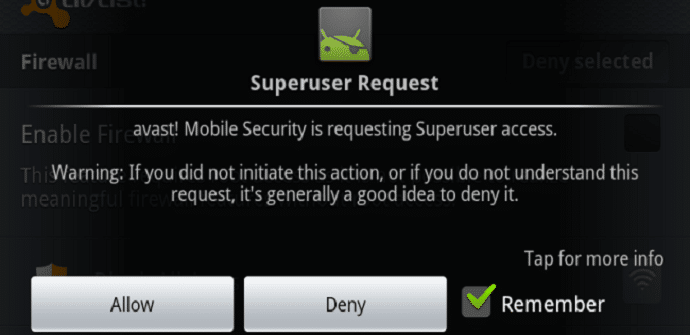

La recette utilisée pour éviter d'être infecté par ce malware est celle connue de tous et que l'on peut appliquer à la plupart des virus et autres éléments pouvant endommager nos tablettes et smartphones Android. Tout d'abord, un antivirus Puissant contenant des bases de données et des filtres à jour. Deuxièmement, téléchargez uniquement ceux applications approuvées par Google et proviennent de développeurs de premier plan. Enfin, ne naviguez que sur des sites Web entièrement fiables qui disposent de tous les certificats nécessaires pour garantir une expérience Internet sûre.

Lorsqu'il s'agit de connaître toutes les menaces importantes auxquelles nous pouvons être confrontés lors de l'utilisation de nos appareils Android, nous ne devons pas paniquer car, comme nous l'avons mentionné à d'autres occasions, la plupart des menaces sont détectées à temps et, dans le cas de celles qui réussir à faire le grand saut aux utilisateurs, avec prudence et bon sens, on peut esquiver efficacement les attaques. Après en avoir appris plus sur Godless, pensez-vous qu'il s'agit d'un malware dont l'impact peut être très limité et qu'il n'augmentera pas le nombre de médias vulnérables ? Vous disposez d'informations plus connexes telles que, par exemple, une liste avec tout ce que nous devons faire si nos tablettes ont été infectées afin que vous puissiez agir efficacement contre les actions des pirates.