Être le système d'exploitation le plus utilisé au monde a aussi ses risques. Malgré le fait que fin 2015 nous assistions au lancement de nouvelles versions d'Android mettant un accent particulier sur la sécurité et garantissant la vie privée des consommateurs, chose très demandée par eux ces dernières années, 2016 n'a pas très bien commencé. robot en ce sens puisque, malgré le fait que de plus en plus de tablettes et smartphones soient équipés d'Android 6.0 Marshmallow, les vulnérabilités sont encore fréquentes et exposent des millions d'utilisateurs à des risques importants lors de l'utilisation de leurs terminaux.

Les attaques Les logiciels sont quelque chose de très commun qui n'affecte pas un seul mais tous sont des victimes. Beaucoup sont facile de se déplacer et dans la plupart des cas, la différence réside dans la manière dont leurs développeurs doivent les résoudre et dans leur intention de les corriger. Mais, à mesure que les systèmes d'exploitation évoluent, les éléments malveillants tels que les virus ou les chevaux de Troie qui peuvent affecter les appareils évoluent également. Jusqu'à présent en 2016, nous avons déjà assisté à plusieurs attaques dont l'objectif principal a été Android Mais quels sont-ils et comment peuvent-ils affecter les modèles qui en sont équipés ? Voici les principaux vulnérabilités qui ont été détectés par rapport à l'interface Mountain View au cours de ces deux premiers mois de l'année.

1. Le trac

Il a fait le grand saut vers Android fin 2015 et est toujours très apprécié des hackers, car il se distingue par très efficace et pour avoir la capacité d'affecter simultanément des centaines de millions d'appareils. D'une manière générale, c'est comme une fléchette qui est tirée directement au centre du système d'exploitation. Comment ça marche? Tous les appareils équipés du logiciel du robot vert ont un dossier nommé Stagefright qui abrite le contenu multimédia et permet sa reproduction. En envoyant un MMS par des pirates, le malware s'infiltre dans les appareils et obtient voler des informations personnelles et le contenu stocké dans les galeries. L'un des facteurs qui a tant donné à parler est le fait que jusqu'à présent, les développeurs Android n'ont pas réussi à fournir une solution définitive à cette attaque qui peut affecter tous les terminaux avec versions supérieures à 2.2.

2.CVE2016-0728

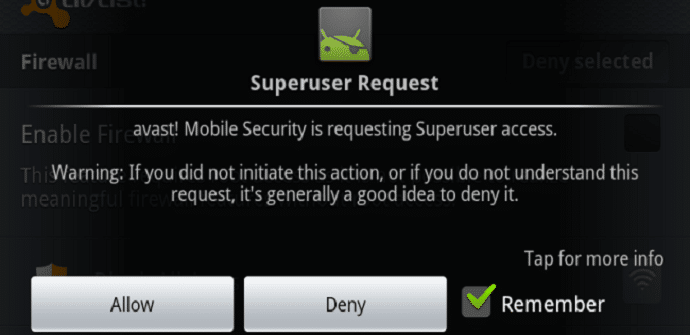

Découvert il y a moins d'un mois, le danger de ce malware est qu'il peut faire un accès root. Qu'est ce que c'est? Malgré le fait qu'Android soit un logiciel open source, il existe une série de fonctions qui sortent de l'usine et que les utilisateurs ne peuvent ni saisir ni modifier et qui servent à donner de la stabilité au système d'exploitation et donc aux appareils. Avec cette vulnérabilité, le pirate pasa a ser administrateur et il peut réécrire les codes de base qui assurent l'exécution normale des tâches de base. Bien qu'à première vue, cela semble un élément sérieux et bien que 2 supports sur 3 avec Android puissent être exposés, le nombre d'attaques n'a pas été élevé.

3. Médiathèque

C'est un échec qui est donné par les processeurs développés par cette firme. Il peut affecter tous les terminaux qui ont des puces produites par l'entreprise qui possède exclusivement Android 4.4 et consiste en l'apparence d'une porte arrière ou détourné créé par erreur par les concepteurs du processeur et qui autorise les pirates à accéder au logiciel et pouvoir le réécrire, comme cela arrive avec le cas que nous avons commenté précédemment. Bien qu'un grand nombre de marques, notamment chinoises, aient été victimes de cette erreur, avec la mise à jour vers les versions ultérieures d'Android, le risque est éliminé. En revanche, le nombre de terminaux affectés par cette vulnérabilité est faible.

4.CVE2016-0801

Enfin, nous soulignons cette vulnérabilité qui a été rapidement corrigée par Google et qui, bien qu'elle soit l'une des plus importantes qui ait sauté sur les appareils jusqu'à présent en 2016, a eu un impact très limité. Bien qu'il soit basé sur l'infection d'appareils par Réseaux WiFi que les attaquants utilisent pour accéder aux informations personnelles des utilisateurs, et dans le réécriture de code appareils Android de base, le pirate ne peut entrer dans les terminaux que s'il est connecté au même réseau que les victimes, ce qui est compliqué.

Comme nous l'avons vu, Android est toujours exposé, comme le reste des logiciels actuellement existants, à de graves attaques, même si dans la plupart des cas, elles ne sont pas trop importantes. Les développeurs se précipitent pour renforcer les logiciels pour éviter de nouvelles attaques. Après avoir connu les éléments les plus dommageables pour nos appareils qui se sont le plus démarqués jusqu'à présent cette année, pensez-vous qu'il s'agit de vulnérabilités qui n'ont aucun impact négatif sur les terminaux et qui peuvent être résolues facilement, ou au contraire, faites vous pensez qu'avec eux, les créateurs d'Android révèlent qu'il s'agit d'un système d'exploitation qui a encore beaucoup à résoudre en termes de sécurité et de confidentialité ? Vous disposez de plus d'informations connexes, telles que, par exemple, les plus grands risques auxquels nous sommes exposés en utilisant nos terminaux et comment les minimiser lorsqu'il s'agit de manipuler des supports devenus des outils fondamentaux dans notre vie de tous les jours.