Néhány nappal ezelőtt ismertettük azokat a legfontosabb kockázatokat, amelyeknek a felhasználók ki lehetnek téve táblagépeik és okostelefonjaik használata során. Olyan elemekről beszéltünk, mint például a spam vagy az adathalászat, amelyek anélkül, hogy a szó szoros értelmében vírusok lennének, jelentős károkat okozhatnak az eszközökben, de jelentős károkat is okozhatnak a felhasználóknak azáltal, hogy megsértik bizonyos jogaikat, és olyan cselekmények áldozataivá válnak, mint például az anyaglopás.

Amikor megemlítettük a kiberbűnözés egyes típusait, közvetettebb módon más, nagy károkat okozó elemekre is utaltunk. De mik ezek és hogyan működnek? Az alábbiakban felsoroljuk azokat a vírusokat, amelyek a legtöbbször jelen vannak, de egyben a legártalmasabbak is termináljainkra, függetlenül attól, hogy milyen operációs rendszerrel vannak felszerelve. Másrészt adunk néhány iránymutatást annak megállapításához, hogy egy eszköz fertőzött-e, mivel a táblagépek számának növekedésével a felhasználók körében megnőtt a támadások módjai is.

1.XcodeGhost

Ez a vírus az Apple szoftverét érinti. Mutassa be mindkettőt iPhone mint a iPad, fejlesztőinek több ezer terminált sikerült megfertőzniük beszivárgó alkalmazások az Apple cég felhasználóit célozza meg. A hackerek által eszközök megfertőzésére használható eszközök listája a nagyon népszerű játékoktól, mint pl Angry Birds 2 és hogy még jobban terjeszthetik mások számára banki célokra, például Card Safe. Kína az az ország, ahol ez a vírus a leggyakrabban fordul elő.

2. Koponya

Elsősorban az eszközöket érinti Android. Fő látható tevékenysége a következőkből áll cserélje ki az összes ikont az íróasztaltól koponyákkal. Másrészt a Skulls néhány káros aspektusa az a tény, hogy engedély nélkül használja a telepített alkalmazásokat, és ellenőrzés nélkül küld szöveges és multimédiás üzeneteket. A legkárosabb eleme azonban az, hogy ha már kezelte az alkalmazásokat, használhatatlanná teszi őket és sok esetben a fertőzött eszközök gyári alaphelyzetbe állítása szükséges.

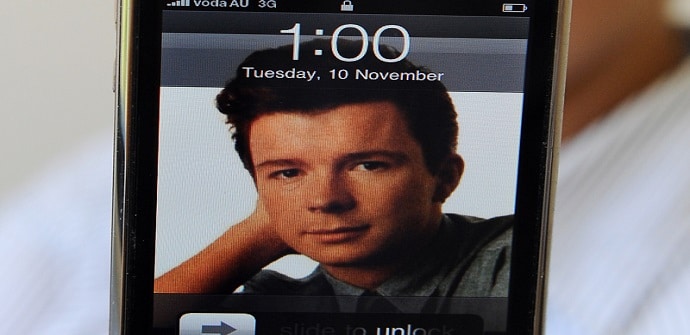

3.Ikee

Kifejlesztve iOS, csak azokat a modelleket érinti, amelyek jailbreakeltek (az Apple által az operációs rendszer egyes funkcióinak felfüggesztésének megszüntetése) Bár nagyon káros a fertőzött adathordozókra, valamint fertőző is, mivel az átvitel származik a nyilvántartások amelyeket a felhasználók védenek és ezt követően továbbítanak. A legérdekesebb szempontok közül kiemelkedik, hogy az összes fertőzött terminálon Rick Astley képe látható az asztalon.

4. DroidKungFu

Fő célja az Android. nevű fájlon keresztül lép be com.google.ssearch.apk. A terminálokon belül előzetes értesítés nélkül törli a többi fájlt, megnyitja a vírus központi szerverei által biztosított webhelyeket, és engedély nélkül letölti az alkalmazásokat. A leginkább veszélyeztetett szempont azonban a felhasználók adatvédelmével jár, mivel ellopja az összes adatot a terminálról, és elküldi azokat a hackereknek, akik létrehozták a DroidKungFu-t.

5.Ginger Master

Végül kiemeljük ezt az elemet, amely szintén megtalálható benne Android fő áldozata. A kiemelések között egyetért a DroidKungFu abban a tényben, hogy az is vonjuk ki az adatokat eszközök, mint pl telefonszám vagy SIM-kártya névjegyeit, és elküldi a központi szerverekre. Jelenleg azonban nem jelent potenciális veszélyt, mivel fő áldozata a version 2.3 ennek az operációs rendszernek.

Honnan tudhatjuk, hogy készülékünk fertőzött?

Sok vírust még akkor is nehéz elkapni, ha eszközeink már megfertőződtek. Más esetekben csak a terminálok letiltása után láthatjuk, hogy megtámadtak minket, amikor már túl késő reagálni. Vannak azonban olyan iránymutatások, amelyek lehetővé teszik számunkra, hogy megtudjuk, mi voltunk-e ezeknek a cselekményeknek a célpontja. Ezek közé tartozik az ellenőrzés a adatfogyasztás és nézzük meg volt-e aktivitási csúcsok nagyszámú letöltés esetén az összes telepített alkalmazás nyilvántartását, és megnézzük, van-e olyan, amelyet nem töltöttünk le vagy használtunk, valamint a váratlan megjelenést. hirdetések és reklámtartalom, amely támpontokat adhat nekünk a táblagépeken vagy okostelefonokon található reklámprogramok jelenlétéről.

Mint láttuk, vannak olyan vírusok, amelyek nagyon károsak lehetnek ránk és a terminálokra is. Azonban, ahogy mindig is ajánljuk, lelkiismeretes használattal és rendkívüli körültekintéssel böngészéskor vagy olyan alkalmazások használatakor, amelyek olyan elemeket tartalmaznak, mint a személyes adataink védelme és a hitelesített webhelyeken való jelenlét, amelyek bizalmat keltenek, megelőzhetjük az olyan támadásokat, amelyeket nap mint nap kitettünk magunknak. sok esetben anélkül, hogy ezekről tudomást szereznének. Másrészt számos vírusirtó és elem áll rendelkezésünkre, amelyek bizonyos esetekben fontos korlátozások ellenére segítenek megvédeni magunkat. Miután többet megtudott az Android és iOS rendszerben leggyakrabban előforduló vírusokról, úgy gondolja, hogy ezen operációs rendszerek fejlesztőinek keményebben kellene dolgozniuk, hogy megvédjék a felhasználókat ezektől az elemektől, vagy úgy gondolja, hogy a vírusok olyan elemek, amelyek soha nem tűnnek el teljesen? Több információ áll rendelkezésére a táblagépeinket és okostelefonjainkat érintő egyéb káros tevékenységekről valamint egy listát a legjobb eszközök, amelyek árnyékolhatják az eszközöket.