W ciągu ostatnich kilku miesięcy informowaliśmy Cię więcej o zagrożeniach, które często pojawiają się w systemie Android i które mogą zaszkodzić milionom urządzeń na całym świecie. Jednak, jak wspominaliśmy przy innych okazjach, w większości przypadków ataki są przechwytywane w czasie zarówno przez deweloperów, jak i użytkowników, a tysiące szkodliwych elementów, na które narażona jest opinia publiczna na co dzień, nie pozostawia się w więcej niż wpadka. Wraz z pojawieniem się Nougata w oprogramowaniu zielonego robota wprowadzono kilka istotnych ulepszeń bezpieczeństwa. Z drugiej strony jesteśmy również świadkami nowej generacji markerów biometrycznych, takich jak skanery tęczówki.

L trojany bankowe a te, których celem jest kradzież danych osobowych, rozwijają się najszybciej. Z tego powodu konieczne jest, aby wszyscy gracze w sektorze byli zaangażowani w szybką poprawę systemów operacyjnych, ale także samych terminali, aby jeszcze bardziej zminimalizować wpływ tego typu złośliwego oprogramowania. Po spokojnym lecie, w którym nie pojawił się żaden bardzo szkodliwy wirus, dziś opowiemy więcej o nowych zagrożeniach skierowanych przeciwko Android które pojawiły się w ostatnich dniach i pomagamy zapobiegać tym zagrożeniom.

1. gugi

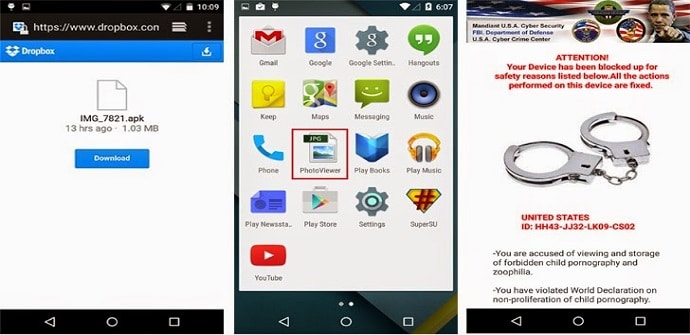

Zaczynamy od trojana znanego już z Mountain View i charakteryzującego się bardzo szybką aktualizacją. To złośliwe oprogramowanie, którego głównym celem jest: Android Marshmallow, jest w stanie na pierwszy rzut oka zdobyć uprawnienia superużytkownika i uzyskać dostęp do podstawowych informacji o terminalu i systemie operacyjnym. Ponadto ma możliwość modyfikacji wszystkich tych parametrów, aby zamienić urządzenie w zombie, jeśli nie zdoła przejść wszystkich elementów sterujących. Jednak jego nowa wersja jest bardziej niebezpieczna, ponieważ mielibyśmy do czynienia z a trojan bankowy które za pośrednictwem Google Play mogą uzyskać dostęp do naszych aplikacji finansowych i ukraść dane uwierzytelniające niezbędne do wykonywania operacji.

Jak temu zapobiec?

Chociaż większość zgłoszonych przypadków pochodzi z Rosji, jednym z najniebezpieczniejszych aspektów Gugi jest fakt, że jest w stanie obejść ulepszenia bezpieczeństwa Marshmallow, dlatego najlepszym sposobem na uniknięcie ataku jest, jak zwykle, liczenie z dodatkowa ochrona z najczęściej pobieranych programów antywirusowych i menedżerów katalogów aplikacji, ponieważ cieszą się one poparciem programistów. Jeśli już któryś z nich posiadamy, warto również zastosować się do poniższych wskazówek: Uprawnienia kontrolne że w miarę możliwości udzielamy pobieranym aplikacjom i nie wchodzimy na strony, które nie są certyfikowane i odsyłają nas do podejrzanych linków.

2. Partyzant

Na zakończenie przedstawiamy złośliwe oprogramowanie, które sprawia najwięcej problemów ze względu na swoje działanie: Guerrilla pobierz i zainstaluj bez kontroli wszelkiego rodzaju aplikacje z katalogów. Jak to zdobyć? W najnowszych wersjach Androida znajdziemy szereg filtrów mających na celu zatrzymanie oszukańczych reklam. Guerrilla udaje się pokonać te bariery i zajmuje się automatycznym wyszukiwaniem aplikacji zakamuflowanych pod oficjalnym narzędziem obecnym w Google Play, które mają nawet oceny użytkowników z całego świata.

Kogo dotyczy?

Chociaż na pierwszy rzut oka to złośliwe oprogramowanie może atakować miliony urządzeń, prawda jest taka, że jego wpływ jest mniejszy, jeśli weźmiemy pod uwagę, że może instalować aplikacje tylko na terminal które były zakorzeniony ponieważ to za pośrednictwem tych urządzeń uzyskuje się niezbędne dane uwierzytelniające do automatycznego pobierania, takie jak nazwa użytkownika lub hasła ustalone później. Jednak jego pole manewru na tym się nie kończy, gdyż z drugiej strony zawiera elementy m.in ransomware która pozyskuje dane osobowe i wrażliwe informacje o właścicielach zainfekowanych tabletów i smartfonów, a których twórcy żądają zapłaty okupu.

Jak widziałeś, Android Wciąż jest głównym celem hakerów na całym świecie, albo poprzez elementy już znane od dawna, które zostały udoskonalone, albo poprzez nowe, które pokazują ewolucję, którą podążają wirusy, aby stać się bardziej dyskretnym, ale z większą zdolnością do działania . Rozdrobnienie tej platformy i istnienie na niej mnogości warstw personalizacji może być jedną z pięt achillesowych najczęściej używanego oprogramowania na świecie.

Po dowiedzeniu się więcej o Gugi i partyzantCzy uważasz, że po raz kolejny zadanie ochrony terminali powinni wykonać producenci i że powinni skupić więcej wysiłków i środków na ochronie użytkowników? Czy uważasz, że przy ostrożnym obchodzeniu się, złośliwe oprogramowanie, które przedstawiliśmy Ci dzisiaj, nie będzie miało większego wpływu? Dostępnych jest więcej powiązanych informacji, takich jak lista złośliwego oprogramowania, które wywołało najwięcej dyskusji tego lata abyś sam wiedział, co to jest, jak działa, a także jak temu zapobiegać.