Kilka dni temu przedstawiliśmy Ci szereg zaleceń dotyczących bezpiecznej nawigacji. Obecnie spędzamy wiele godzin dziennie przed ekranami urządzeń, czy to odtwarzając treści audiowizualne, rozmawiając ze znajomymi czy korzystając z portali społecznościowych. Jednak tablety i smartfony przyniosły znacznie więcej możliwości, ponieważ za ich pośrednictwem można już przeprowadzać operacje bankowe czy rezerwować wycieczki wśród wielu innych działań.

La prywatność i ochrona Jako użytkownicy stał się podstawowym elementem, który nie tylko ogranicza się do Internetu, ale może również zostać skompromitowany bez połączenia z siecią przez działanie wirusów i trojanów. Wszyscy wiemy narzędzia są w stanie zwalczać te elementy i wyposażamy w nie terminale, ale tak jak istnieje wiele alternatyw, dzięki którym możemy chronić nasze dane osobowe i nasze modele, istnieją również różne sposoby, w jakie nasze więcej poufnych informacji Może zostać w Discover. Poniżej przedstawiamy najczęstsze naruszenia prywatności, na które możemy być narażeni za pośrednictwem tabletów i smartfonów oraz dajemy Ci kilka wskazówek, aby w prosty sposób chronić Cię przed nimi w jak największym stopniu.

1. Cios w plecy

Chociaż dla wielu może być nieznany, jest coraz częściej używany. Przedstaw oba w Android jak iOSjego działanie opiera się na kradzieży treści osobistych przechowywanych w kopie zapasowe Są wykonywane zarówno na urządzeniach z tymi systemami operacyjnymi. Największe ryzyko tej praktyki dla użytkowników nie polega na korzystaniu z ich terminali, ale raczej na tym, że BackStab jest przeprowadzany w komputery osobiste gdy kopie zapasowe są do nich przesyłane z innych nośników. Najlepszym sposobem na uniknięcie bycia ofiarą tego przestępstwa jest wzmocnić hasła naszych kopii, staraj się przechowywać jak najmniej danych osobowych na urządzeniach i pobieraj tylko aplikacje, które mają dużą liczbę użytkowników.

2. Phishing

Bardzo dobrze znany, ponieważ odnotował wzrost wraz z rozwojem sieci społecznościowych i masowym włączeniem do nich milionów ludzi. Jego podstawą jest pozyskiwanie dane osobowe takie jak adresy lub numery kont bankowych w celu ich nieuczciwego wykorzystania. Najlepszym sposobem, aby temu zapobiec, jest kluczowa kontrola i tajne numery, których używamy. Z drugiej strony kupując na stronach certyfikowanych i gwarantujących bezpieczeństwo zyskamy dodatkową ochronę.

3. Wirus policyjny

Ten element zasługuje na to, aby znaleźć się na liście, ponieważ tysiące użytkowników w całej Hiszpanii widziało, że ich tablety i smartfony zostały przez niego zablokowane. wirus. Jego działanie jest proste: otrzymujemy komunikat, który mówi, że IP naszych urządzeń został zarejestrowany na stronach zawierających pornografię nieletnich lub inne elementy przestępcze i „radzi” nam zapłacić 100 euro, aby się go pozbyć. Twoim największym niebezpieczeństwem jest fakt, że może uniemożliwić korzystanie z terminali aw niektórych przypadkach po przywróceniu wszystkie przechowywane informacje zostały utracone. Wskazówki, jak się przed nim chronić, są takie same, jak w przypadku wielu innych złośliwych obiektów: Zaktualizuj swój program antywirusowy, przeglądaj tylko według zaufane strony internetowe i graj kopie zapasowe okresowo

4. spam

Obecnie wszyscy mamy zainstalowane aplikacje poczty e-mail na naszych urządzeniach. To pozwala nam być zaatakowanym wiadomości-śmieci które zawierają złośliwe pliki które infekują terminale. Wśród środków, które mają temu przeciwdziałać, wyróżnia się stosowanie filtrów dostępnych w skrzynkach pocztowych oraz posiadanie dodatkowego konta e-mail, które odbiera te niechciane elementy.

5. Kradzież treści i podszywanie się

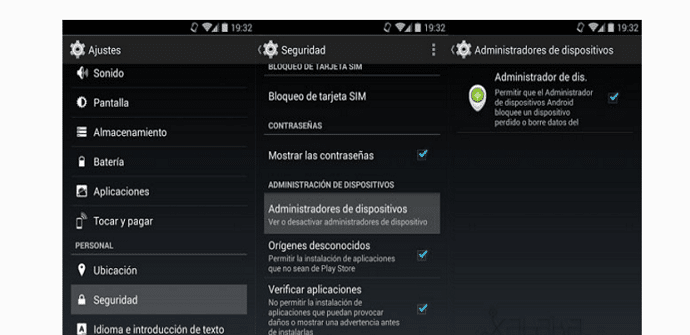

Na koniec zwracamy uwagę na tę zbrodnię, której głównymi ofiarami są młodzież. W momencie robienia nas fotografie i przechowujemy je w galeriach naszych terminali, udostępniamy wszystkie te treści milionom użytkowników, nawet jeśli na pierwszy rzut oka wydaje nam się, że są to działania nieszkodliwe i bez reperkusji. Sytuacja może się jeszcze pogorszyć, jeśli zostaliśmy ofiary rabunku lub straciliśmy terminale. Najlepszym sposobem na uniknięcie większego zła, jeśli doświadczyliśmy którejkolwiek z tych sytuacji, jest dostęp do opcji menedżera urządzeń w menu „ustawienia” i skonfigurowanie urządzenia. wymaż i zablokuj tego samego w przypadku utraty lub kradzieży.

Chociaż na tej liście omówiliśmy sposoby najczęściej wykorzystywane przez przestępców do atakowania naszych tabletów i smartfonów, istnieją setki metod wykorzystywanych do wyrządzania krzywdy użytkownikom, a nawet więcej, bez świadomości, że popełniają przeciwko nim przestępstwo. Aby uniknąć sytuacji zagrożenia, najlepiej jest świadomie korzystać z naszych urządzeń, kontrolować przepływy informacji, które dostarczamy i otrzymujemy za ich pośrednictwem, aktualizować je i wyposażać, aby być czujnym i przygotowanym na wypadek ataków. Masz więcej powiązanych informacji, takich jak lista aplikacji zabezpieczających jak również wskazówki, które ochronią Cię w najlepszy możliwy sposób podczas korzystania z terminali.