Мы часто говорим о вредоносных программах, готовых атаковать миллионы терминалов по всему миру. После последних атак в глобальном масштабе, кибербезопасность он приобретает все большую известность и в настоящее время, когда появляется вредоносный элемент, он немедленно появляется на специализированных порталах во всех регионах. Как мы уже отмечали ранее, разработчики программного обеспечения должны быть бдительными.

Несколько часов назад его перехватили другой объект что в этом случае он мог бы использовать крупнейшие платформы обмена сообщениями и социальные сети на планете, чтобы замаскироваться. Ниже мы расскажем вам об этом подробнее и еще раз расскажем, как это работает, а также как предотвратить его распространение между нашими терминалами. Это отдельная угроза или ее последствия будут сильнее?

Известное вредоносное ПО?

Этот элемент, который был назван SpyDealerВозможно, он действовал пару лет. Однако в последние месяцы он улучшается и достигает более высокого уровня заболеваемости. Это то, что сделало его в последнее время на передний план. По словам перехватившей его компании, базирующейся в калифорнийском городе Пало-Альто, было бы более 1.000 варианта этого объекта и будет на продвинутой стадии разработки, что сделает его более эффективным.

Как это работает?

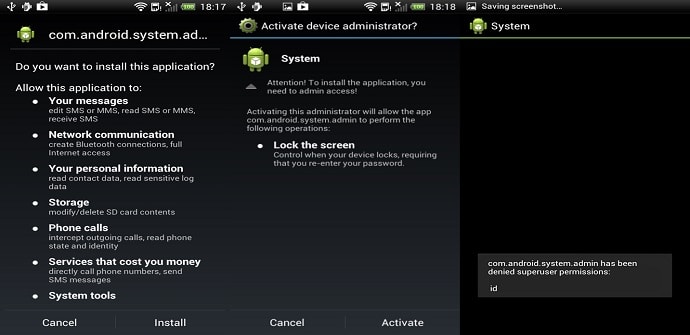

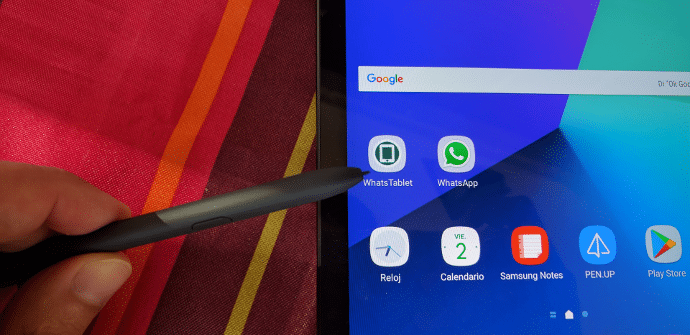

Его механика не сильно отличается от других существующих вредоносных программ. Он проникает в приложения, которые в данном случае могут быть одними из самых популярных в мире. Тогда вы получите информационный личный пользователей, хранящихся в терминалах, таких как учетные записи электронной почты, адреса и история поиска. Затем он проникает дальше, пока не получит права администратора. Среди других задач, которые вы можете выполнить, мы находим фотографирование без разрешения или отслеживание расположение. WhatsApp, Facebook или Telegram могут быть одними из каналов, по которым он может передаваться.

Как это предотвратить?

Все указывает на то, что это вредоносное ПО будет распространяться через беспроводные сети. В этом случае наиболее эффективными мерами, которые мы можем предпринять, чтобы избежать заражения, являются, например, отказ от доступа к общедоступным соединениям и не передача через них каких-либо данных. С другой стороны, мы добавляем обычные рецепты: используйте только самые популярные браузеры, загружайте исключительно приложения от известных разработчиков и используйте только домашний Wi-Fi или, во всяком случае, тот, которому мы доверяем. Мы оставляем вам более подробную информацию о других объекты которые появились недавно, чтобы вы могли узнать больше.