Быть самой используемой операционной системой в мире также сопряжено с определенными рисками. Несмотря на то, что в конце 2015 года мы стали свидетелями запуска новых версий Android, в которых особое внимание уделялось безопасности и обеспечению конфиденциальности потребителей, что было очень востребовано ими в последние годы, 2016 год для зеленого робота начался не очень хорошо. в этом смысле, поскольку, несмотря на то, что все больше и больше планшетов и смартфонов оснащается Android 6.0 Marshmallow, уязвимости по-прежнему встречаются часто и подвергают миллионы пользователей значительным рискам при использовании своих терминалов.

нападки программное обеспечение - это что-то очень распространенное, и оно затрагивает не только одного, но всех - жертвы. Многие из них легко обойти и в большинстве случаев разница заключается в способе их решения разработчиками и в их намерении исправить их. Но по мере развития операционных систем появляются и вредоносные элементы, такие как вирусы или трояны, которые могут повлиять на устройства. Пока в 2016 году мы уже стали свидетелями нескольких атак, основной целью которых было Android Но что они собой представляют и как они могут повлиять на модели, оснащенные им? Вот основные уязвимости которые были обнаружены в интерфейсе Маунтин-Вью в первые два месяца года.

1. Сценический бой

Он совершил большой скачок на Android в конце 2015 года и до сих пор пользуется большой популярностью у хакеров, поскольку выделяется тем, что высокоэффективный и за возможность одновременно воздействовать на сотни миллионов устройств. Вообще говоря, это похоже на дротик, который стреляет прямо в центр операционной системы. Как это работает? Все устройства, оснащенные программным обеспечением зеленого робота, имеют папка с именем Stagefright в котором находится мультимедийный контент и позволяет его воспроизведение. Отправляя MMS-сообщение хакерами, вредоносная программа проникает на устройства и получает украсть личную информацию и контент, хранящийся в галереях. Одним из факторов, о котором так много говорится, является тот факт, что до сих пор разработчики Android не могли предоставить окончательное решение этой атаки, которая может затронуть все терминалы с версии выше 2.2.

2. CVE 2016-0728.

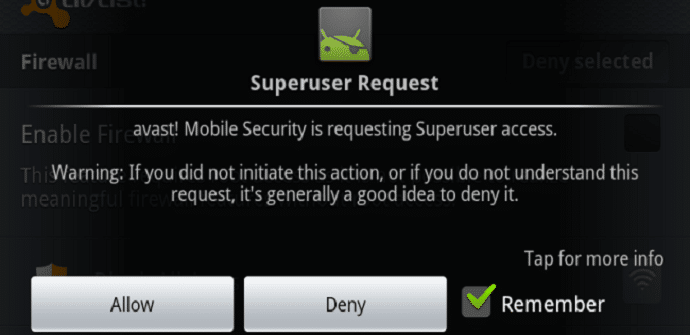

Эта вредоносная программа была обнаружена менее месяца назад. Опасность этого вредоносного ПО заключается в том, что оно может корневой доступ. Что это? Несмотря на то, что Android является программным обеспечением с открытым исходным кодом, существует ряд функций, которые поставляются с завода и которые пользователи не могут вводить или изменять, и которые служат для обеспечения стабильности операционной системы и, следовательно, устройств. С этой уязвимостью хакер бывает администратор и он может переписывать базовые коды, обеспечивающие нормальное выполнение основных задач. Несмотря на то, что на первый взгляд это кажется серьезным элементом, и хотя могут быть обнаружены 2 из 3-х поддерживаемых Android, количество атак было невелико.

3. Медиатек

Это ошибка, которую дают процессоры, разработанные этой фирмой. Это может повлиять на все терминалы, в которых есть чипы, произведенные компанией, которая исключительно владеет Android 4.4 и состоит из внешнего вида задней двери или задняя дверь созданный по ошибке разработчиками процессора и позволяющий хакерам получить доступ к программному обеспечению и сила переписать это, как и в случае, который мы уже комментировали ранее. Хотя большое количество брендов, особенно из Китая, стали жертвами этой ошибки, с обновлением до более поздних версий Android риск устранен. С другой стороны, количество терминалов, затронутых этой уязвимостью, невелико.

4. CVE 2016-0801.

Наконец, мы выделяем эту уязвимость, которая была быстро решена Google и что, несмотря на то, что она была одной из самых важных, появившихся на устройствах до сих пор в 2016 году, она имела очень ограниченное воздействие. Хотя в основе лежит заражение устройств через Сети Wi-Fi которые злоумышленники используют для доступа к личной информации пользователей, а в переписывание кода На базовых устройствах Android хакер может войти в терминалы только в том случае, если он подключен к той же сети, что и жертвы, что довольно сложно.

Как мы видели, Android по-прежнему подвержен серьезным атакам, как и остальная часть существующего в настоящее время программного обеспечения, хотя в большинстве случаев они не слишком важны. Разработчики спешат укрепить программное обеспечение, чтобы избежать дальнейших атак. Узнав о наиболее разрушительных элементах наших устройств, которые выделялись больше всего в этом году, считаете ли вы, что это уязвимости, которые не оказывают негативного воздействия на терминалы и которые можно легко устранить, или, наоборот, как вы думаете Что вместе с ними создатели Android раскрывают, что это операционная система, которой еще предстоит многое решить с точки зрения безопасности и конфиденциальности? У вас есть дополнительная доступная информация, например, о самых больших рисках, которым мы подвержены при использовании наших терминалов, и о том, как их минимизировать. когда дело доходит до работы со СМИ, которые стали основными инструментами в нашей повседневной жизни.