Ang pagiging ang pinakaginagamit na operating system sa mundo ay mayroon ding mga panganib. Sa kabila ng katotohanan na sa pagtatapos ng 2015 nasaksihan namin ang paglulunsad ng mga bagong bersyon ng Android na naglagay ng espesyal na diin sa seguridad at paggarantiya sa privacy ng consumer, isang bagay na lubos na hinihiling sa kanila sa mga nakalipas na taon, ang 2016 ay hindi pa nagsimula nang maayos. para sa berdeng robot sa ganitong kahulugan dahil, sa kabila ng katotohanan na parami nang parami ang mga tablet at smartphone na nilagyan ng Android 6.0 Marshmallow, ang mga kahinaan ay madalas pa rin at inilalantad ang milyun-milyong user sa malalaking panganib kapag ginagamit ang kanilang mga terminal.

Los atake Ang mga software ay isang bagay na karaniwan na hindi nakakaapekto sa isa lamang ngunit lahat ay mga biktima. Marami ang madaling makalibot at sa karamihan ng mga kaso, ang pagkakaiba ay sa paraan na kailangang lutasin ng kanilang mga developer at sa kanilang intensyon na ayusin ang mga ito. Ngunit, habang umuunlad ang mga operating system, gayundin ang mga nakakahamak na elemento tulad ng mga virus o Trojan na maaaring makaapekto sa mga device. Sa ngayon noong 2016 ay nasaksihan na natin ang ilang mga pag-atake na ang pangunahing layunin ay Android Ngunit ano ang mga ito at paano sila makakaapekto sa mga modelong nilagyan nito? Narito ang mga pangunahing mga kahinaan na nakita laban sa interface ng Mountain View sa unang dalawang buwan ng taon.

1.Stagefright

Gumawa ito ng malaking hakbang sa Android sa pagtatapos ng 2015 at napakasikat pa rin sa mga hacker, dahil namumukod-tangi ito sa pagiging lubos na epektibo at para sa pagkakaroon ng kakayahang sabay na makaapekto sa daan-daang milyong device. Sa malawak na pagsasalita, ito ay tulad ng isang dart na kinunan mismo sa gitna ng operating system. Paano ito gumagana? Ang lahat ng device na nilagyan ng green robot software ay may a folder na pinangalanang Stagefright na tahanan ng nilalamang multimedia at nagbibigay-daan sa pagpaparami nito. Sa pamamagitan ng pagpapadala ng MMS ng mga hacker, ang malware ay pumapasok sa mga device at nakakamit magnakaw ng personal na impormasyon at nilalamang nakaimbak sa mga gallery. Ang isa sa mga kadahilanan na nagbigay ng napakaraming pag-uusapan ay ang katotohanan na hanggang ngayon, ang mga developer ng Android ay hindi pa nakapagbigay ng tiyak na solusyon sa pag-atake na ito na maaaring makaapekto sa lahat ng mga terminal na may mga bersyon na mas mataas sa 2.2.

2.CVE 2016-0728

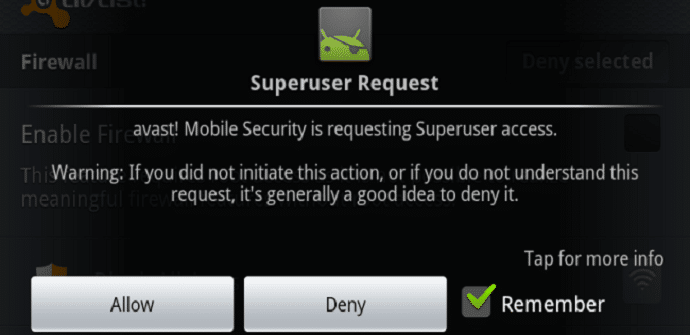

Natuklasan wala pang isang buwan ang nakalipas, ang panganib ng malware na ito ay maaari itong gumawa ng a root access. Ano ito? Sa kabila ng katotohanan na ang Android ay open source na software, mayroong isang serye ng mga function na nagmumula sa pabrika at ang mga user ay hindi maaaring pumasok o magbago at nagsisilbing magbigay ng katatagan sa operating system at samakatuwid, sa mga device. Sa ganitong kahinaan, ang Hacker nangyari na administrador at maaari nitong muling isulat ang mga pangunahing code na nagsisiguro ng normal na pagpapatupad ng mga pangunahing gawain. Bagama't sa unang tingin, ito ay tila isang seryosong elemento at bagaman 2 sa 3 mga suporta sa Android ay maaaring malantad, ang bilang ng mga pag-atake ay hindi mataas.

3. Mediatech

Ito ay isang kabiguan na ibinibigay ng mga processor na binuo ng kumpanyang ito. Maaari itong makaapekto sa lahat ng mga terminal na may mga chip na ginawa ng kumpanyang eksklusibong nagmamay-ari Android 4.4 at binubuo ng hitsura ng isang pinto sa likod o backdoor na nilikha ng hindi sinasadya ng mga taga-disenyo ng processor at nagbibigay ng pahintulot sa mga hacker na i-access ang software At kapangyarihan muling isulat ito, tulad ng nangyayari sa kaso na nagkomento kami dati. Bagama't isang malaking bilang ng mga tatak, lalo na mula sa China, ang naging biktima ng error na ito, sa pag-update sa mga susunod na bersyon ng Android, ang panganib ay naaalis. Sa kabilang banda, ang bilang ng mga terminal na naapektuhan ng kahinaang ito ay mababa.

4.CVE 2016-0801

Sa wakas, binibigyang-diin namin ang kahinaang ito na mabilis na naayos ng Google at na sa kabila ng pagiging isa sa pinakamahalagang lumipat sa mga device sa ngayon noong 2016, mayroon itong napakalimitadong epekto. Bagama't nakabatay ito sa impeksyon ng mga device sa pamamagitan ng Mga network ng WiFi na ginagamit ng mga umaatake upang ma-access ang personal na impormasyon ng mga user, at sa muling pagsulat ng code pangunahing mga Android device, ang hacker ay makakapasok lamang sa mga terminal kung siya ay konektado sa parehong network ng mga biktima, isang bagay na kumplikado.

Tulad ng nakita natin, ang Android ay nakalantad pa rin, tulad ng iba pang kasalukuyang umiiral na software, sa mga seryosong pag-atake, bagaman sa karamihan ng mga kaso, hindi sila masyadong mahalaga. Nagmamadali ang mga developer na patigasin ang software upang maiwasan ang karagdagang pag-atake. Matapos malaman ang mga pinakanakapipinsalang elemento para sa aming mga device na pinakakilala sa taong ito, sa palagay mo ba ay mga kahinaan ito na walang anumang negatibong epekto sa mga terminal at madaling malutas, o sa kabaligtaran, gawin Sa palagay mo, Sa kanila, ipinakikita ng mga tagalikha ng Android na isa itong operating system na marami pa ring kailangang lutasin sa mga tuntunin ng seguridad at privacy? Mayroon kang higit pang nauugnay na impormasyon na magagamit, tulad ng, halimbawa, ang pinakamalaking panganib kung saan kami ay nalantad sa paggamit ng aming mga terminal at kung paano mabawasan ang mga ito pagdating sa paghawak ng media na naging pangunahing kasangkapan sa ating pang-araw-araw na buhay.