Bycie najczęściej używanym systemem operacyjnym na świecie wiąże się również z ryzykiem. Pomimo tego, że pod koniec 2015 roku byliśmy świadkami premiery nowych wersji Androida, które kładły szczególny nacisk na bezpieczeństwo i zagwarantowanie konsumentom prywatności, czego bardzo wymagali w ostatnich latach, rok 2016 nie rozpoczął się całkiem dobrze. w tym sensie, ponieważ pomimo faktu, że coraz więcej tabletów i smartfonów jest wyposażonych w system Android 6.0 Marshmallow, luki w zabezpieczeniach są nadal częste i narażają miliony użytkowników na znaczne ryzyko podczas korzystania z ich terminali.

L ataki oprogramowanie jest czymś bardzo powszechnym, co nie dotyczy tylko jednego, ale wszyscy są ofiarami. Wielu jest łatwo się poruszać w większości przypadków różnica polega na sposobie, w jaki ich programiści muszą je rozwiązać i w zamiarze ich naprawy. Jednak wraz z ewolucją systemów operacyjnych, podobnie jak złośliwe elementy, takie jak wirusy lub trojany, które mogą wpływać na urządzenia. Do tej pory w 2016 roku byliśmy już świadkami kilku ataków, których głównym celem było: Android Ale czym one są i jak mogą wpływać na wyposażone w nie modele? Oto główne luki w zabezpieczeniach które zostały wykryte w interfejsie Mountain View w pierwszych dwóch miesiącach roku.

1. trema

Pod koniec 2015 roku dokonał wielkiego skoku na Androida i nadal jest bardzo popularny wśród hakerów, ponieważ wyróżnia się tym, że jest wysoce skuteczny oraz za możliwość jednoczesnego oddziaływania na setki milionów urządzeń. Ogólnie rzecz biorąc, jest to strzałka wystrzelona w sam środek systemu operacyjnego. Jak to działa? Wszystkie urządzenia wyposażone w oprogramowanie zielonego robota mają folder o nazwie Stagefright który mieści treści multimedialne i umożliwia jego reprodukcję. Wysyłając wiadomość MMS przez hakerów, złośliwe oprogramowanie infiltruje urządzenia i dostaje ukraść dane osobowe i treści przechowywane w galeriach. Jednym z czynników, który dał tak wiele do powiedzenia, jest fakt, że do tej pory programiści Androida nie byli w stanie zapewnić ostatecznego rozwiązania tego ataku, który może wpłynąć na wszystkie terminale za pomocą wersje wyższe niż 2.2.

2.CVE 2016-0728

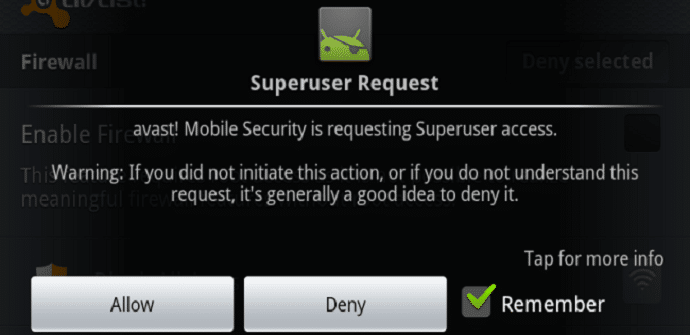

Odkryte niecały miesiąc temu niebezpieczeństwo tego złośliwego oprogramowania polega na tym, że może dostęp do roota. Co to jest? Pomimo tego, że Android jest oprogramowaniem typu open source, istnieje szereg funkcji, które pochodzą z fabryki i których użytkownicy nie mogą wejść ani modyfikować i które służą zapewnieniu stabilności systemu operacyjnego, a tym samym urządzeń. Dzięki tej luce, haker Zdarza się administrator i może przepisać podstawowe kody, które zapewniają normalne wykonywanie podstawowych zadań. Choć na pierwszy rzut oka wydaje się to poważnym elementem i choć 2 na 3 podpory z Androidem mogą zostać ujawnione, to liczba ataków nie była wysoka.

3. Mediatech

To porażka, którą dają procesory opracowane przez tę firmę. Może mieć wpływ na wszystkie terminale z chipami wyprodukowanymi przez firmę, która jest wyłączną własnością Android 4.4 i składa się z wyglądu tylnych drzwi lub tylne drzwi stworzony przez pomyłkę przez projektantów procesora, co daje hakerom pozwolenie na dostęp do oprogramowania I moc przepisz to, jak to bywa w przypadku, który skomentowaliśmy wcześniej. Chociaż wiele marek, zwłaszcza z Chin, padło ofiarą tego błędu, wraz z aktualizacją do nowszych wersji Androida ryzyko to zostało wyeliminowane. Z drugiej strony liczba terminali dotkniętych tą luką jest niska.

4.CVE 2016-0801

Na koniec zwracamy uwagę na tę lukę, która została szybko naprawiona przez Google i że pomimo tego, że jest jedną z najważniejszych, która do tej pory pojawiła się na urządzeniach w 2016 roku, miała bardzo ograniczony wpływ. Chociaż opiera się na infekowaniu urządzeń przez Sieci WiFi których atakujący używają w celu uzyskania dostępu do danych osobowych użytkowników, a także przepisywanie kodu podstawowe urządzenia z Androidem, haker może wejść do terminali tylko wtedy, gdy jest podłączony do tej samej sieci co ofiary, co jest skomplikowane.

Jak widzieliśmy, Android jest nadal narażony, podobnie jak reszta istniejącego oprogramowania, na znaczące ataki, choć w większości przypadków nie są one zbyt ważne. Deweloperzy śpieszą się, aby wzmocnić oprogramowanie, aby uniknąć dalszych ataków. Po poznaniu najbardziej szkodliwych elementów dla naszych urządzeń, które w tym roku najbardziej się wyróżniały, czy uważasz, że są to luki, które nie mają żadnego negatywnego wpływu na terminale i które można łatwo rozwiązać, czy wręcz przeciwnie, nie myślisz, że Z nimi twórcy Androida zdradzają, że jest to system operacyjny, który ma jeszcze wiele do rozwiązania w kwestii bezpieczeństwa i prywatności? Masz dostępne więcej powiązanych informacji, takich jak na przykład największe zagrożenia, na jakie jesteśmy narażeni, korzystając z naszych terminali i jak je zminimalizować jeśli chodzi o obsługę mediów, które stały się podstawowymi narzędziami w naszym codziennym życiu.