Sicherheit auf Android ist ein häufiges Gesprächsthema. Ob aufgrund der Fortschritte in diesem Bereich, die von den Entwicklern in die neuesten Versionen der Software integriert wurden, oder aufgrund der Vielzahl von Viren und Angriffen aller Art, die sie mit einiger Häufigkeit erhält, ist die grüne Roboterplattform auch in allem, was damit zusammenhängt, führend zum Schutz der Benutzer bei der Nutzung ihrer Tablets oder Smartphones. Faktoren wie Hintertüren oder Open Source, die es auf den ersten Blick jedem ermöglichen, in das Gehirn der Schnittstelle selbst einzudringen, sind für viele wichtige Schwachstellen, die die Informationen und Endgeräte von Millionen von Benutzern gefährden können.

In der Debatte um Freiheit und Sicherheit, auch auf den Bereich Unterhaltungselektronik ausgeweitet, das Papier Google ist komplex, da sich einerseits einige Hersteller für die Entwicklung eigener Software entscheiden und andererseits bei Mountain View darüber nachgedacht wird, den Zugriff auf die Quellcodes zu erschweren, um Hackern die Arbeit zu erschweren. Im Mittelpunkt all dieses Zusammenhangs stehen Angriffe wie Gottlos, der erst vor zwei Tagen in der Umgebung des grünen Roboters wieder aufgetaucht ist. Im Folgenden erzählen wir Ihnen mehr darüber Malware, was sind seine gefährlichsten Eigenschaften und wie kann man sein Eindringen verhindern?

ein alter Feind

Die Bedrohung, die vor wenigen Tagen vor Millionen von Android-Tablets und -Smartphones landete, ist sowohl den Softwareentwicklern als auch den Anwendern seit langem bekannt. Gottlos gehört zu einer Familie von Viren erschien vor ein paar Jahren, die Google Play-Anwendungspakete nutzt, um unbemerkt in Geräte einzudringen und sie so zu infizieren. Seine ersten Modalitäten installierten automatisch eine App, mit der Hacker auf die persönlichen Daten der Opfer zugegriffen und alle Arten von Produkten unter ihrem Namen heruntergeladen haben.

Wie greift es an?

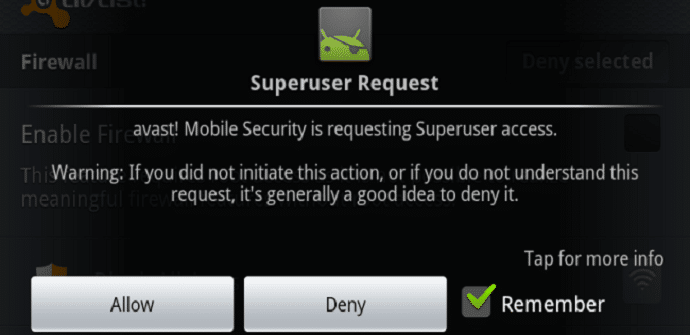

Der Unterschied zwischen der neuen Godless-Variante und ihren Vorgängern liegt in der Art und Weise, wie sie angreift. Durch einige Elemente namens „Android-Rooting-Tools«, greift die Schadsoftware direkt auf Administratorrechte zu und Rooten Sie das Gerät, wodurch die absolute Kontrolle darüber erlangt wird. Dadurch werden nicht nur persönliche Informationen über den Benutzer und andere relevante Daten vom Terminal abgerufen, sondern es wird dem Hacker auch die Möglichkeit gegeben, Apps jeglicher Art erneut aus der Ferne herunterzuladen. Ein weiterer der gefährlichsten Punkte dieses Virus ist der Spione der Unterstützungen und Inhalte, die wir in den Galerien hosten. Wenn wir angegriffen wurden, merken wir es zunächst nicht, da der Virus darauf wartet, dass unser Tablet oder Smartphone ausgeschaltet wird, um ihn zu rooten. Sobald Sie diese Aufgabe abgeschlossen haben, a Datei mit dem Namen „_image“ schwer zu beseitigen.

Wer ist betroffen und welche Auswirkungen hat es?

Laut TrendMicro-Daten ist diese Malware für alle Terminals gefährlich, die über Versionen von verfügen Android vor 5.1, letzteres inklusive. Dies ergibt eine Inzidenzrate von mehr als 90 % aller heute weltweit existierenden Terminals, die mit der grünen Robotersoftware laufen. Nach Angaben dieses Unternehmens sind dies die am stärksten infizierten Länder Indien und Indonesien, die mehr als die Hälfte der rund 850.000 Geräte ausmachen, die von Godless angegriffen wurden. Es hat jedoch auch andere Länder wie die Vereinigten Staaten und Russland erreicht.

Welche Apps enthalten es?

Wie bei vielen anderen Viren ist auch bei diesem der Übertragungsweg WiFi-Netzwerkanwendungen, Kopien der Spiele Die beliebtesten existieren heute auf Google Play und auch Tools wie Linternas und Summer Torch ist das deutlichste Beispiel, das Google zeigt. Es sei darauf hingewiesen, dass die Anzahl der betrügerischen Produkte mit diesem Virus zwar hoch ist, Mountain View sie jedoch alle eliminiert, indem sie sich auf die Geschichte der von ihren Entwicklern eingeführten Produkte und die Anzahl der Schwachstellen, denen sie zuvor ausgesetzt waren, stützen angegeben.

Wie kann man das verhindern?

Das Rezept zur Vermeidung einer Infektion mit dieser Malware ist jedem bekannt und kann auf die meisten Viren und andere Elemente angewendet werden, die unseren Android-Tablets und -Smartphones schaden können. Zunächst einmal a Antivirus leistungsstark, das Filter und aktualisierte Datenbanken enthält. Zweitens: Laden Sie nur diese herunter Von Google empfohlene Anwendungen und dass sie von prominenten Entwicklern stammen. Schließlich sollten Sie nur absolut vertrauenswürdige Websites durchsuchen, die über alle erforderlichen Zertifikate verfügen, die ein sicheres Interneterlebnis garantieren.

Wenn es darum geht, alle wichtigen Bedrohungen zu kennen, denen wir bei der Verwendung unserer Android-Geräte ausgesetzt sein können, besteht kein Grund zur Panik, da die meisten Bedrohungen, wie wir bereits bei anderen Gelegenheiten erwähnt haben, rechtzeitig erkannt werden und im Falle solcher Bedrohungen rechtzeitig erkannt werden Wenn wir es schaffen, den Sprung zu den Benutzern zu schaffen, können wir mit Umsicht und gesundem Menschenverstand Angriffe effektiv vermeiden. Glauben Sie, nachdem Sie mehr über Godless erfahren haben, dass es sich um eine Malware handelt, deren Auswirkungen möglicherweise sehr begrenzt sind und die Anzahl der anfälligen Medien nicht erhöht? Ihnen stehen weitere relevante Informationen zur Verfügung, beispielsweise eine Liste mit allem, was wir tun sollten, wenn unsere Tablets infiziert wurden. damit Sie effektiv gegen die Angriffe von Hackern vorgehen können.