Vor einigen Tagen haben wir einige der wichtigsten Risiken erwähnt, denen Benutzer bei der Nutzung ihrer Tablets und Smartphones ausgesetzt sein können. Wir sprachen über Elemente wie Spam oder Phishing, die, ohne im engeren Sinne Viren zu sein, erhebliche Schäden an Geräten, aber auch an Benutzern verursachen könnten, indem sie einige ihrer Rechte verletzen und Opfer von Handlungen wie Materialdiebstahl werden.

Als wir einige Arten von Cyberkriminalität erwähnt haben, haben wir uns indirekt auch auf andere Arten von Elementen bezogen, die für große Schäden verantwortlich sind. Aber was sind sie und wie funktionieren sie? Im Folgenden nennen wir die Viren, die am häufigsten vorkommen, aber auch für unsere Terminals am schädlichsten sind, unabhängig davon, mit welchem Betriebssystem sie ausgestattet sind. Auf der anderen Seite werden wir einige Richtlinien geben, um festzustellen, ob ein Gerät infiziert ist, da mit der Zunahme der Tablets unter den Benutzern auch die Angriffsmöglichkeiten auf diese Medien zugenommen haben.

1.XcodeGhost

Dieser Virus befällt Apple-Software. Präsentieren Sie beide in iPhone wie in iPad, seinen Entwicklern ist es gelungen, Tausende von Terminals zu infizieren infiltrierende Anwendungen richtet sich an Nutzer der Apfelfirma. Die Liste der Tools, mit denen Hacker Geräte infizieren können, reicht von sehr beliebten Spielen wie Angry Birds 2 und dass sie es noch mehr an andere für Bankzwecke wie Card Safe weitergeben können. China ist das Land, in dem dieses Virus am häufigsten vorkommt.

2. Schädel

Es betrifft hauptsächlich Geräte Android. Seine sichtbare Hauptwirkung besteht aus alle Symbole ersetzen vom Schreibtisch mit Totenköpfen. Andererseits besteht ein schädlicher Aspekt von Skulls darin, dass es einige der installierten Anwendungen ohne Erlaubnis nutzt und sowohl Text- als auch Multimedia-Nachrichten unkontrolliert versendet. Das Schädlichste daran ist jedoch die Tatsache Sobald es die Apps verarbeitet hat, macht es sie nutzlos und in vielen Fällen ist ein Zurücksetzen auf die Werkseinstellungen infizierter Geräte erforderlich.

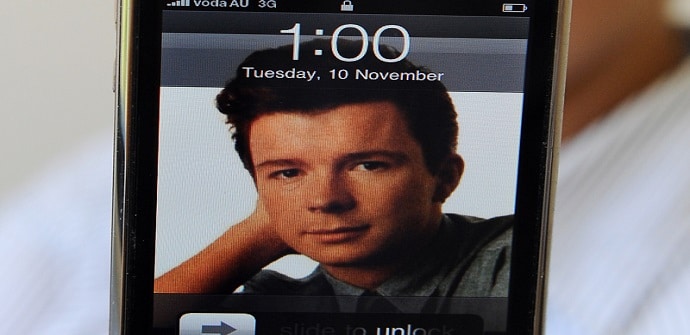

3.Ikee

Entwickelt für iOS, betrifft nur die Modelle, die einen Jailbreak haben (die Beseitigung der Aussetzung einiger Funktionen des Betriebssystems durch Apple), obwohl es für infizierte Medien sehr schädlich ist und seit seinem Weg von . ansteckend ist Transmisión kommt von Aufzeichnungen die Nutzer schützen und anschließend übermitteln. Zu den kuriosesten Aspekten gehört, dass alle infizierten Terminals das Bild von Rick Astley auf dem Desktop zeigen.

4. DroidKungFu

Sein Hauptziel ist Android. Es tritt durch eine Datei namens . ein com.google.ssearch.apk. Sobald es sich in den Terminals befindet, löscht es ohne vorherige Ankündigung andere Dateien, öffnet Websites, die von den zentralen Servern dieses Virus bereitgestellt werden, und lädt Anwendungen ohne Erlaubnis herunter. Der am stärksten gefährdete Aspekt ist jedoch die Privatsphäre der Benutzer, da alle Daten stehlen vom Terminal und sendet sie an die Hacker, die DroidKungFu erstellt haben.

5. Ingwermeister

Schließlich heben wir dieses Element hervor, das auch in Android sein Hauptopfer. Unter seinen Highlights stimmt DroidKungFu darin überein, dass es auch die Daten abziehen Geräte wie die Telefonnummer oder SIM-Karten-Kontakte und sendet sie an zentrale Server. Derzeit stellt es jedoch keine potenzielle Bedrohung dar, da sein Hauptopfer der Version 2.3 dieses Betriebssystems.

Wie können Sie feststellen, ob unser Gerät infiziert ist?

Viele Viren sind selbst dann schwer abzufangen, wenn unsere Geräte bereits infiziert sind. In anderen Fällen können wir erst dann erkennen, dass wir angegriffen wurden, wenn die Terminals deaktiviert wurden, obwohl es zu spät ist, zu reagieren. Es gibt jedoch einige Richtlinien, anhand derer wir erkennen können, ob wir das Ziel einer dieser Handlungen waren. Dazu gehört die Kontrolle der Datenverbrauch und sehen, ob wir hatten Aktivitätsspitzen mit einer großen Anzahl von Downloads, die Registrierung aller installierten Anwendungen und sehen Sie, ob es irgendwelche gibt, die wir nicht heruntergeladen oder verwendet haben, und auch das unerwartete Auftreten von Werbung und Werbeinhalte, die uns Hinweise auf das Vorhandensein von Adware-Programmen auf Tablets oder Smartphones geben können.

Wie wir gesehen haben, gibt es Viren, die sowohl für uns als auch für die Terminals sehr schädlich sein können. Wie wir jedoch immer empfehlen, können wir durch bewusste Nutzung und äußerste Vorsicht beim Surfen oder Verwenden von Anwendungen mit Elementen wie dem Schutz unserer persönlichen Daten und der Präsenz auf zertifizierten Websites, die Vertrauen schaffen, Angriffe auf diejenigen verhindern, denen wir uns täglich aussetzen in vielen Fällen, ohne sich dessen bewusst zu sein. Auf der anderen Seite verfügen wir über eine große Anzahl von Antivirenprogrammen und Elementen, die uns trotz einiger wichtiger Einschränkungen in einigen Fällen helfen, uns zu schützen. Glauben Sie, dass die Entwickler dieser Betriebssysteme härter arbeiten sollten, um die Benutzer vor diesen Elementen zu schützen, oder glauben Sie, dass Viren Elemente sind, die niemals vollständig verschwinden werden, nachdem Sie mehr über die Viren erfahren haben, die sowohl in Android als auch in iOS am häufigsten vorkommen? Ihnen stehen weitere Informationen über andere Arten von schädlichen Aktionen für unsere Tablets und Smartphones zur Verfügung sowie eine Liste mit die besten Werkzeuge, die die Geräte abschirmen können.